Wanneer u een externe service op uw thuiscomputer uitvoert, is een van de dingen waarmee u rekening moet houden, een veranderend IP-adres. Het probleem hier is dat als uw IP-adres verandert, u en alle anderen die verbinding maken met die service dit moeten gebruiken.

Aangezien veel thuis-internetverbindingen regelmatig dynamische IP-adressen krijgen, betekent dit dat u deze wijzigingen aan iedereen moet communiceren zodat uw service toegankelijk blijft.

Een manier om dit te omzeilen is om een dynamische DNS-service te gebruiken die een statische domeinnaam toewijst aan de hostnaam die kan worden gebruikt om toegang te krijgen tot de service, ongeacht het IP-adres.

Een van de services van No-IP.com is dynamische DNS. Het is niet de enige service die het bedrijf biedt, u kunt onder andere domeinnamen registreren en e-mailtoegang krijgen, maar het is waarschijnlijk het kernproduct.

Als u gebruikmaakt van de service, is het u misschien opgevallen dat deze enkele dagen niet goed werkt of helemaal niet meer werkt.

De reden waarom wordt uitgelegd in een bedrijfsblogpost. Microsoft heeft blijkbaar op 30 juni verschillende veelgebruikte domeinen van de service in beslag genomen.

Malwareschrijvers en -spreiders gebruikten het systeem als volgt: hun malware infecteert computersystemen van gebruikers die contact maken met NO-IP-subdomeinen die naar het controlecentrum verwijzen, zodat deze systemen via internet kunnen worden bestuurd.

Volgens Microsoft zijn deze domeinen gebruikt om malware te verspreiden en filtert het bedrijf het slechte van het goede, zodat legitieme hostnamen er helemaal geen last van hebben.

No-IP daarentegen beweert dat dit niet het geval is en dat "miljoenen onschuldige gebruikers storingen ondervinden" omdat de infrastructuur van Microsoft niet zoveel vragen van klanten aankan.

Als uw site of service momenteel niet of slecht werkt, is dat de reden. Noch Microsoft noch No-IP hebben onthuld welke domeinen worden beïnvloed.

Een vraag die hieruit voortvloeit, is waarom Microsoft deze weg is ingeslagen. Volgens No-IP hanteert het bedrijf een strikt misbruikbeleid en zou het onmiddellijk actie hebben ondernomen als Microsoft eerst contact met de service had opgenomen.

De twee malwarecampagnes Bladabindi en Jenxcus waren specifiek gericht op Microsoft. Door de controle over de domeinen te nemen, beheert Microsoft alle aanvragen die aan hen worden gedaan, zodat het elke poging om contact te maken met het controlecentrum of commando's van het naar de geïnfecteerde systemen kan stoppen.

Uit ons onderzoek bleek dat van alle dynamische DNS-providers 93 procent van de tijd No-IP-domeinen worden gebruikt voor Bladabindi-Jenxcus-infecties, die het meest voorkomen bij de 245 verschillende soorten malware die momenteel No-IP-domeinen exploiteren. Microsoft heeft de afgelopen 12 maanden meer dan 7, 4 miljoen Bladabindi-Jenxcus-detecties gezien, wat geen rekening houdt met detecties door andere antivirusproviders.

Ontdek of uw domein is getroffen

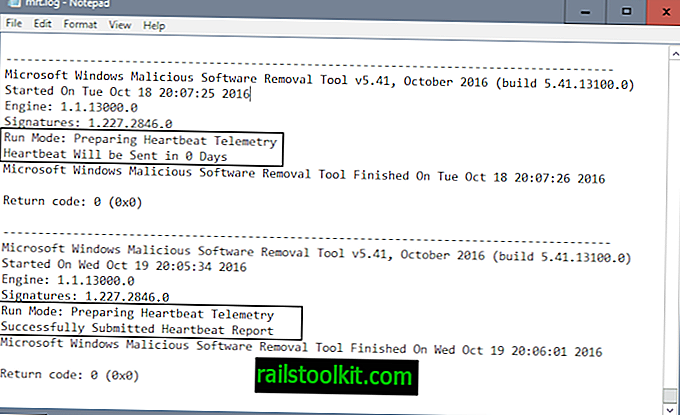

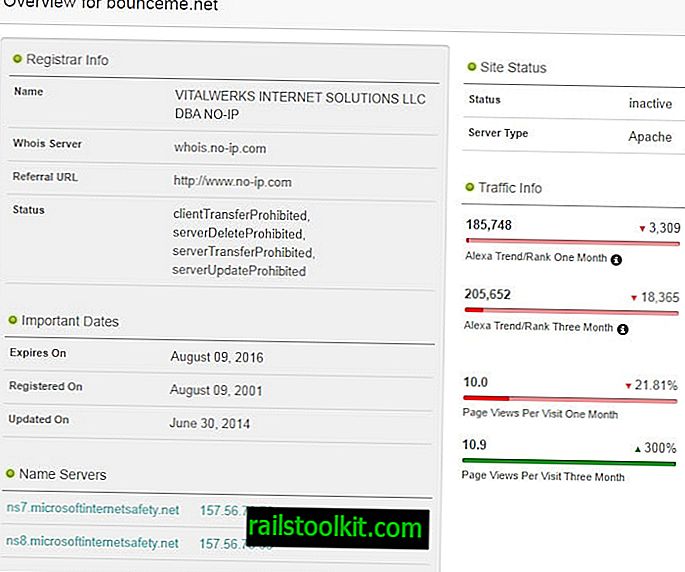

De eenvoudigste manier om erachter te komen of uw domein is geïnfecteerd, is door de nameservers op te zoeken. U kunt dit doen door who.is. Het toont de nameservers en als ze microsoftinternetsafety.net tonen, zijn ze in beslag genomen.

Sommige domeinen die hier last van hebben, zijn onder meer

- bounceme.net

- myftp.biz

- no-ip.biz

- no-ip.info

- myvnc.com

- serveblog.net

- redirectme.net

- servehttp.com

- systes.net

Wat kan je doen?

Het is niet duidelijk hoe dit zal evolueren. Hoewel u mogelijk kunt overschakelen naar verschillende domeinnamen die worden aangeboden door No-IP, kunt u overwegen om in plaats daarvan naar een andere provider te gaan. Hier is een korte lijst van gratis dynamische DNS-providers:

- //www.dnsdynamic.org/

- //www.changeip.com/

- //freedns.afraid.org/

- //www.zonomi.com/

Wat vind jij hiervan? Had Microsoft gelijk als ze de domeinen (tijdelijk) in beslag namen?